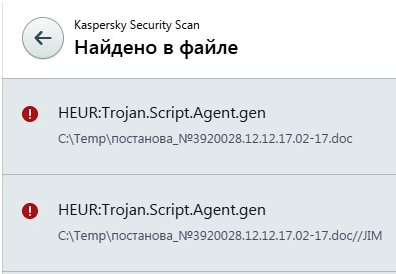

Пару тижнів тому багато ЗМІ, в тому числі і сама Державна Фіскальна служба України (ДФС), писали про те, що зловмисники розсилають фальшиві листи про "Наявний заборгованість" від імені нібито ДФС. У листі пропонувалося перейти по вкладеної посиланням і завантажити ZIP-архів, в якому знаходився шкідливий троян. Тепер кіберзлочинці змінили тактику: вони вкладають ZIP-архів прямо в лист, розпакувати який ви виявляєте на перший погляд абсолютно нешкідливий WORD-документ "постанова_№3920028.12.12.17.02-17.doc". Але більш детальна перевірка показує, що в документі міститься шкідливий код HEUR: Trojan.Script.Agent.gen.

Це троян-завантажувач, завдання якого - непомітно завантажити на ПК шкідливий код Ransomware, тобто програму-шифрувальник (також відома як ПО-вимагач).

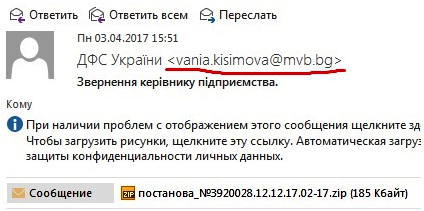

Як розпізнати фальшивку? По-перше (і це найголовніше), звертайте увагу на адресу відправника: в даному випадку лист від ДФС прийшло із зовсім лівого адреси "vania.kisimova@mvb.bg". Насправді домен ДФС наступний: sfs.gov.ua.

По-друге, вивчіть сам текст листа та додані внизу контакти. Так, в листі вказується зворотна адреса: "Kabmin_doc@fiskalna-ukr.info", хоча реальний адресу ДФС "Kabmin_doc@sfs.gov.ua". Крім того, в самому тексті листа напевно насторожать граматичні помилки, наприклад "підпріємства" замість "підприємства". І звичайно ж, обов'язково потрібно перевірити підозрілий файл антивірусом, перш ніж його відкривати (навіть просто з цікавості).