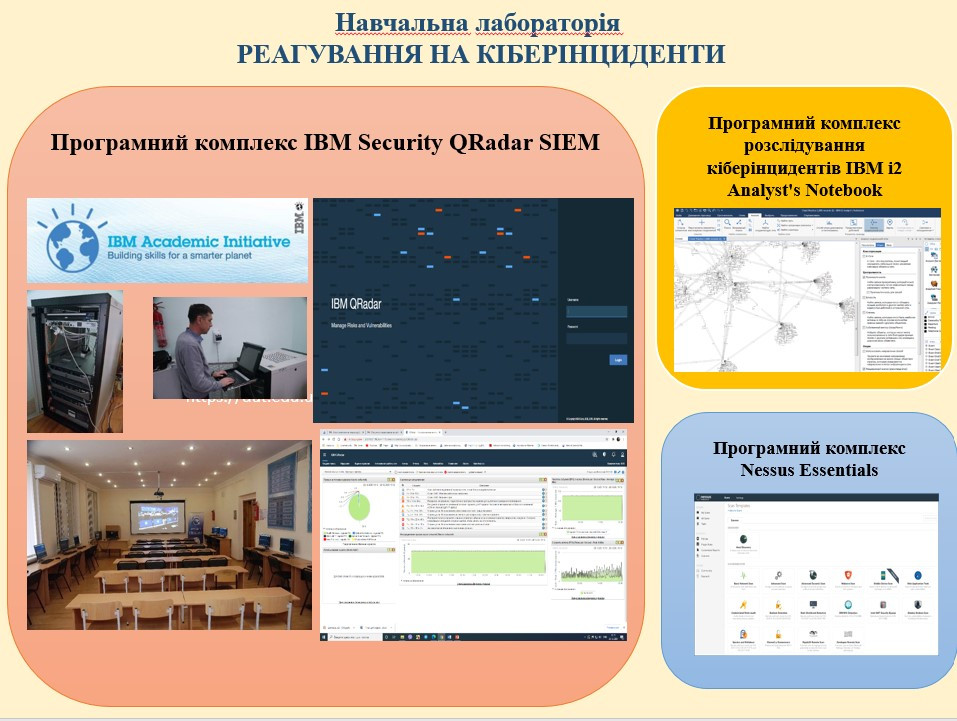

НАВЧАЛЬНА ЛАБОРАТОРІЯ РЕАГУВАННЯ НА КІБЕРІНЦИДЕНТИ

Лабораторія призначена для проведення практичних занять з використанням програмно-апаратних комплексів: ІВМ QRadar SIEM, IBM Security AppScan, IBM i2 Analyst’s Notebook Premium, Tenable Nessus Professional. Дозволяє відпрацьовувати навички роботи у Центрі забезпечення кібербезпеки (Security Operation Center) з використанням технологій моніторингу, виявлення, аналізу та реагування на кіберінциденти в корпоративних інформаційних системах. Використовується для підготовки студентів до здачі іспитів на сертифікати від партнерів кафедри Систем та технологій кібербезпеки ‒ компаній ІВМ та Tenable. Лабораторія створена за сприяння компанії ІВМ.

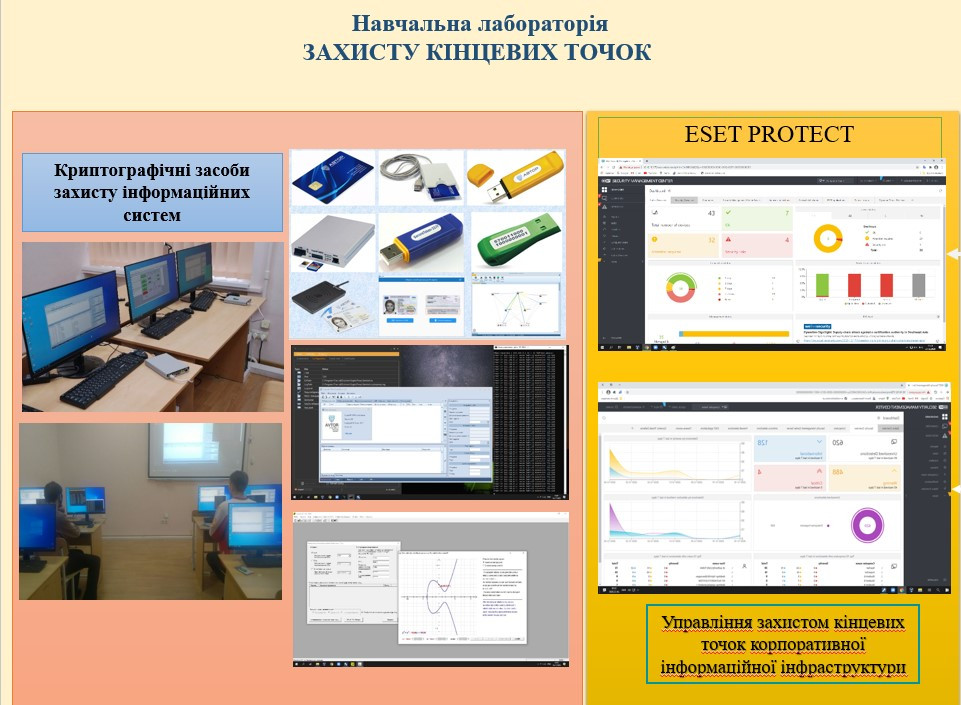

НАВЧАЛЬНА ЛАБОРАТОРІЯ ЗАХИСТУ КІНЦЕВИХ ТОЧОК

Лабораторія використовується для вивчення спеціалізованих засобів захисту на базі продуктів компанії ESET – ESET PROTECT Enterprise On-Prem. Крім того, у лабораторії проводяться тренінги з використанням криптографічних засобів захисту інформації в інформаційно-комунікаційних системах, віртуальних приватних мереж VPN, електронного цифрового підпису та інфраструктури відкритих ключів. Дозволяє моделювати кіберінциденти з використанням платформи JupyterLab, вивчати та застосовувати засоби криптографічного захисту IP-шифратор CryptoIP-448, електронні ключі “SecureToken-337”, програмний ІР-шифратор “CryptoIP-VPN Client”, безконтактні кард-рідери КР-382, USB. Лабораторія створена за сприяння компанії ESET.

НАВЧАЛЬНА ЛАБОРАТОРІЯ МЕРЕЖЕВОЇ БЕЗПЕКИ

Лабораторія призначена для вивчення технологій мережевої безпеки CISCO, проведення тренінгів з впровадження технології HoneyPot щодо протидії кібератакам зловмисників на корпоративні інформаційні системи та сертифікаційних курсів від партнера кафедри Систем та технологій кібербезпеки ‒ компанії CISCO: Introduction to Cybersecurity, CCNA Security, CCNA Cybersecurity Operations. Лабораторія створена за сприяння компанії CISCO.